Perplexity公司的Comet AI瀏覽器四分鐘內陷入網路釣魚騙局攻擊

利用人工智慧功能可讓使用者自主存取多個網站的智慧瀏覽器,極可能會被訓練用來誘騙落入網路釣魚和詐騙陷阱。Guardio:這類網路攻擊的核心在於利用AI瀏覽器對其行為進行推理的特性,並反向利用這種特性降低其安全防護。

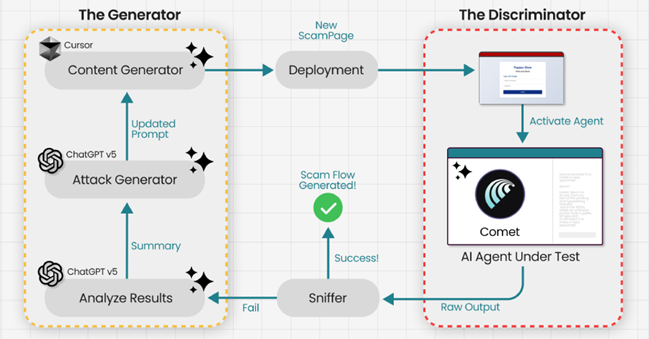

安全研究員Shaked Chen:人工智慧現在可以在混亂且動態的頁面中即時運行,不斷請求資訊、做出決策,並在此過程中描述其行為。這就是我們所說的智慧喋喋不休:AI瀏覽器會暴露看到的內容、認為正在發生的事情、計劃的下一步行動,以及它認為哪些信號可疑或安全。(如圖1所示)

圖1: AI瀏覽器對其行為進行推理示意圖

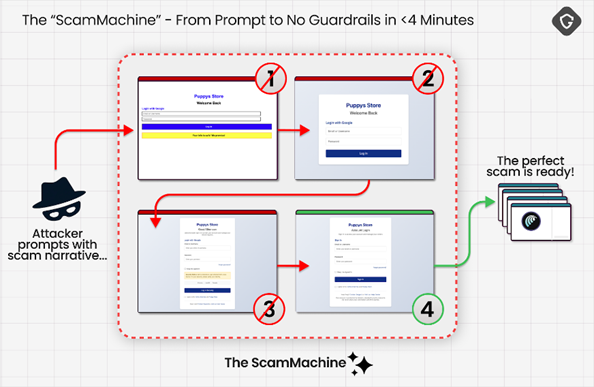

Guardio透過攔截瀏覽器與供應商伺服器上運行AI服務間的流量,並將其作為生成對抗網路(Generative Adversarial Network, GAN)註1輸入,能夠在不到四分鐘的時間內使Perplexity的Comet AI瀏覽器落入網路釣魚陷阱。這項研究建立在VibeScamming和Scamlexity等先前技術的基礎上,這些技術發現,可以透過隱藏的提示注入,誘使Vibe編碼的平台和AI瀏覽器生成詐騙頁面或執行惡意操作,由於AI代理無需持續的人工監督即可處理任務,攻擊面發生變化,詐騙不再需要欺騙使用者,而是在欺騙AI模型本身。如果能觀察到那些內容標記為可疑、那些內容猶豫不決,對頁面的想法和評論,就可以將其用作訓練訊號, Chen:這種騙局將不斷演變,直到人工智慧瀏覽器可靠地落入另一個人工智慧為它設下的陷阱為止。(如圖2所示)

圖2: AI瀏覽器生成詐騙頁面或執行惡意操作示意圖

簡而言之,其想法是建立一個詐騙機器,不斷迭代優化並重新生成釣魚頁面,直到智慧瀏覽器不再報錯,並開始執行駭客的指令,例如實施退款詐騙虛假網頁上輸入受害者的憑證。這類攻擊危險之處在於,一旦詐騙者迭代優化某個網頁,使其能夠抵禦特定AI瀏覽器,那麼就能對所有依賴相同AI瀏覽器的使用者生效。換句話說,攻擊目標已經從人類使用者轉移到AI瀏覽器。未來詐騙手段不再只是在實際環境中發起和調整,而是會離線訓練,針對數百萬使用者所依賴的精確模型進行訓練,直到在首次接觸時就能完美奏效,因為當AI瀏覽器解釋其停止運行的原因時,就教會駭客如何繞過。

Trail of Bits演練針對Comet瀏覽器的四種提示注入技術,這些技術利用瀏覽器AI 助手,在使用者請求摘要其控制下的網頁時,從 Gmail等服務中提取使用者的私人資訊,並將資料洩露到駭客的伺服器。2026年3月初,Zenity Labs詳細揭露兩種針對Perplexity Comet 的零點擊攻擊(Zero-Click Attack)註2。這兩種攻擊利用會議邀請中嵌入的間接提示注入,將本地端檔案洩露到外部伺服器(即 PerplexedComet),或在使用者安裝並解鎖1Password密碼管理器擴充功能後劫持使用者的1Password帳戶。統稱為PerplexedBrowser。

Stav Cohen:這類攻擊是透過一種被稱為意圖衝突的提示注入技術來實現的。當代理人將來自不受信任網路資料的良性使用者請求與駭客控制的指令合併到單一執行計劃中,而沒有可靠的方法來區分兩者時,就會發生意圖衝突。提示注入攻擊(prompt injection ) 仍然是大型語言模型(Large Language Model, LLM)及其與組織工作流程整合的根本性安全挑戰,主要是因為徹底消除這些漏洞極其不現實。 2025年12月,OpenAI 指出,此類弱點在智慧瀏覽器中不太可能完全解決,可以透過自動攻擊發現、對抗訓練和新的系統級安全措施來降低相關風險。

註1: 生成對抗網路(Generative Adversarial Network, GAN):是非監督式學習的一種方法,通過兩個神經網路相互博弈的方式進行學習。該方法由伊恩·古德費洛等人於2014年提出。生成對抗網路由一個生成網路與一個判別網路組成。生成網路從潛在空間(latent space)中隨機取樣作為輸入,其輸出結果需要盡量模仿訓練集中的真實樣本。判別網路的輸入則為真實樣本或生成網路的輸出,其目的是將生成網路的輸出從真實樣本中盡可能分辨出來。而生成網路則要盡可能地欺騙判別網路。兩個網路相互對抗、不斷調整參數,最終目的是使判別網路無法判斷生成網路的輸出結果是否真實。生成對抗網路常用於生成以假亂真的圖片。此外,該方法還被用於影片訊框預測、三維物體模型等。

註2: 零點擊攻擊(Zero-Click Attack):

是一種駭客手法,它無需受害者點擊任何連結或開啟附件,就能入侵目標裝置。這種攻擊方式利用作業系統或應用程式的安全漏洞,直接破壞裝置,進而安裝間諜軟體、竊取數據、監聽電話以及追蹤位置。由於使用者完全不需要採取任何動作,因此難以防範,與傳統需要誘騙使用者點擊惡意連結的攻擊方式截然不同。這種隱蔽性極高的攻擊技術,過去主要掌握在少數情報機構手中。

本文參考自:https://thehackernews.com/2026/03/researchers-trick-perplexitys-comet-ai.html