北韓駭客利用社交工程竊取2.85億美元

Drift揭露,2026年4月1日導致2.85億美元被盜的駭客攻擊,是北韓精心策劃始於 2025 年秋季歷時數月的社交工程攻擊。Solana去中心化交易所將其描述為醞釀了六個月的攻擊,並以中等置信度將其名為UNC4736的北韓官方支持的駭客客組織,使用AppleJeus、Citrine Sleet、Golden Chollima 和 Gleaming Pisces 等別名進行追蹤。該組織從2018年起以加密貨幣為目標進行金融竊取。包括2023年X_TRADER/3CX供應鏈漏洞攻擊和2024年10月對去中心化金融 (DeFi)平台Radiant Capital發起的5,300萬美元駭客攻擊。

Drift在2026年4月5日分析報告:這種關聯的基礎既包括鏈上層面(用於策劃和測試此次行動的資金流向可追溯至Radiant攻擊者),也包括運營層面(攻擊活動中部署的角色與已知北韓關聯活動存在明顯重疊)。網路安全公司CrowdStrike在2026年1月下旬發布的評估報告中將Golden Chollima描述為Labyrinth Chollima的分支,其主要目標是美國、加拿大、南韓、印度和西歐的小型金融科技公司,並以此為主要目標進行加密貨幣盜竊。

2024年底UNC4736透過欺詐性招募計畫向一家歐洲金融科技公司投放惡意Python軟體套件。取得存取權限後,駭客橫向移動到受害者的雲端環境,存取身分和存取管理 (IAM) 配置及相關雲端資源,最終將加密貨幣資產轉移到攻擊者控制的錢包。

Drift攻擊的可能經過

Drift表示,正與執法部門和鑑識合作夥伴合作,以還原導致這次駭客攻擊的事件經過,正遭一項結構化情報行動攻擊。約從2025年開始,一些冒充量化交易公司的人員在大型加密貨幣會議和國際加密貨幣會議上接觸Drift。

Drift:親自接觸者並非北韓人。北韓境內的駭客通常會利用第三方中介進行面對面建立關係。技術嫻熟,擁有可核實的專業背景,並且熟悉Drift的運作方式,圍繞交易策略和潛在的金庫整合進行實質性的討論。這些互動方式與交易公司與Drift的互動和合作方式非常相似。隨後,在2025年12月至2026年1月期間, Drift平台上開設Ecosystem Vault,此舉旨在Drift生態系統內建立一個有效的營運實體,並與貢獻者持續就整合事宜進行溝通,直至2026年2月和3月。這包括分享該公司聲稱正在開發的項目、工具和應用程式的連結。在2026年4月1日駭客攻擊事件發生後,與該交易集團的這些互動可能成為初始感染途徑的可能性變得尤為重要。

存在兩種主要的攻擊途徑如下:

- 一名貢獻者可能在複製該團隊共享的程式碼庫後遭到入侵,該程式碼庫是為金庫部署前端的一部分。

- 另一位貢獻者被誘騙透過Apple的TestFlight下載一款錢包產品,參與該應用程式的beta測試。

經評估,此次程式碼庫的入侵攻擊涉及一個惡意Microsoft Visual Studio Code (VS Code)項目,利用tasks.json檔,透過啟用runOn: folderOpen選項,在IDE中開啟專案時自動觸發惡意程式碼的執行。

自2025年12月,與傳染性訪談(Contagious Interview)活動相關的北韓駭客也採用此種技術,促使微軟在VS Code 1.109和1.110 版本中引入新的安全控制措施,以防止在打開工作區時意外執行任務。調查顯示,此次針對第三方的攻擊行動中使用的個人資料都經過精心構建,包括工作經歷、公開憑證和職業人脈。Drift貢獻者在現實生活中花費數月時間構建個人和職業檔案,以應對商業或交易對手關係中的審查。

北韓的惡意軟體生態系統碎片化

DomainTools Investigations (DTI)揭露,北韓的網路防禦體系已演變為一個刻意碎片化的惡意軟體生態系統,以任務為導向,具有強大的作戰韌性,並且難以追蹤攻擊源。據信,這種轉變是對執法部門行動和有關北韓駭客活動的情報披露的回應。

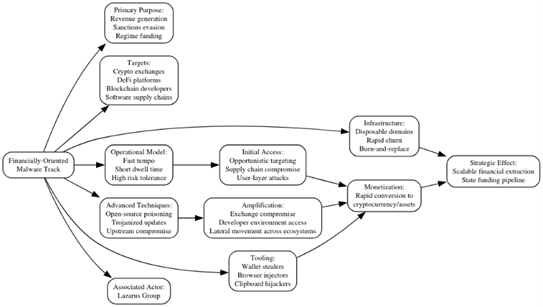

DTI:惡意軟體的開發和運行在技術和組織層面上都日益分散,以確保某一任務領域的漏洞不會波及整個項目。至關重要的是,這種模式也最大限度地增加不確定性。通過沿著任務線分離工具、基礎設施和操作模式,北韓增加攻擊源追踪的難度,並延緩了防禦者的決策速度。(如圖1所示)

圖1:金融營運惡意軟體追蹤示意圖

DomainTools:北韓間諜惡意軟體主要與Kimsuky相關,而Lazarus Group則主導著為該政權非法創造收入的活動,並逐漸成為其規避制裁的核心支柱。第三條線索圍繞著部署勒索軟體和抹除型惡意軟體展開,旨在發出策略訊號並展示其能力。這一破壞性分支與Andariel相關。

傳染性面試和IT從業人員詐欺背後的社交工程學

社交工程和欺騙手段仍是北韓駭客入侵事件的主要工具。包括npm包Axios供應鏈遭到入侵,以及諸如傳染性面試和IT從業人員詐欺等持續進行的攻擊活動。

傳染性面試是指一種長期存在的威脅,駭客接近潛在目標,誘騙其在評估過程中執行來自虛假程式碼庫的惡意程式碼。其中一些攻擊利用託管在GitHub惡意Node.js,部署DEV#POPPER RAT的JavaScript後門程式和OmniStealer的資訊竊取程式。

北韓駭客利用竊取的身份資訊、人工智慧產生的身份資訊和偽造的憑證,有組織地在西方公司獲得遠距自由工作者和全職職位。一旦被雇用,就能創造穩定的收入,並利用存取權限植入惡意軟體,竊取專有和敏感資訊。被盜資料可用來敲詐勒索企業。北韓政府在中國和俄羅斯等國家部署數千名技術熟練的工人,使用公司提供的筆記型電腦,並託管在美國和其他地區的筆記型電腦農場。還依賴一個中間人網路,負責接收工作筆記型電腦、管理薪資和處理後勤事宜。這些中間人是透過空殼公司所招募。整個流程從招募人員,負責識別和篩選潛在候選人。一旦被錄用,IT工程師便進入入職階段,中間人會為其分配身分和個人資料,並更新履歷、準備面試和提交初步的求職申請。此外,這些駭客還會與合作者一起完成全職職位的招募要求,這些職位通常執行嚴格的身份驗證政策。

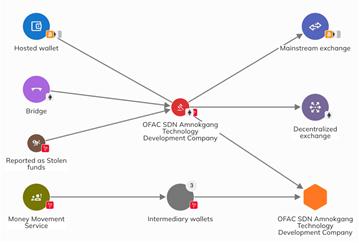

Chainalysis:加密貨幣在將這些IT工人計劃所產生的絕大部分工資輸送回北韓、規避國際制裁方面發揮著核心作用。(如圖2所示)

圖2: 北韓駭客傳染性面試示意圖

Flare新證據表明,該駭客組織積極招募來自伊朗、敘利亞、黎巴嫩和沙烏地阿拉伯的人員,至少有兩名伊朗人收到了美國雇主的正式錄用通知。已有超過10起伊朗公民被北韓政權招募的案例。調查還發現,一些中間人利用LinkedIn從伊朗、愛爾蘭和印度招募人員,並對他們進行培訓,幫助獲得工作。這些被稱為電話推銷員或面試官的人會與美國招募經理通話,透過技術面試,並冒充事先準備好的真實或虛假的身份。北韓正蓄意攻擊美國國防承包商、加密貨幣交易所和金融機構,雖然其主要動機似乎是經濟利益,這種蓄意攻擊可能還有其他目的。

本文參考自:https://thehackernews.com/2026/04/285-million-drift-hack-traced-to-six.html