駭客利用AI植入npm惡意軟體虛假公司與遠端存取木馬進行攻擊

網路安全研究人員在Anthropic的Claude Opus大型語言模型 (LLM)專案的一個依賴項中發現@validate-sdk/v2惡意程式碼,在 npm上被列為用於Hashing、驗證、編碼/解碼和安全隨機數生成的實用軟體開發工具包 (SDK)。實際功能是從受感染的環境中竊取敏感資訊。該軟體包顯示出使用生成式AI進行vibe編碼的跡象。ReversingLabs將此惡意軟體活動命名為PromptMink,並將其與北韓威脅組織Famous Chollima(又名Shifty Corsair)發起的更大規模攻擊活動聯繫起來。該組織還策劃了長期存在的Contagious Interview 攻擊活動和IT Worker詐騙案。

惡意軟體攻擊活動涉及一個被篡改的軟體包,該軟體包於2026年2月28日被提交到一個自主交易代理中,由Anthropic的Claude Opus大型語言模型 (LLM) 共同編寫的。它允許駭客存取用戶的加密錢包和資金。該軟體包被列為另一個@solana-launchpad/sdk的 npm 軟體包的依賴項,而後者又被第三個openpaw-graveyard的軟體包所使用。openpaw-graveyard被描述為一個自主 AI 代理,使用 Tapestry協議在Solana區塊鏈上創建鏈上社交身份,透過Bankr進行加密貨幣交易,並與Moltbook上的其他代理商進行互動。

ReversingLabs:AI代理程式生成的軟體包在2026年2月的一次提交中被添加為依賴項,導致代理軟體包執行惡意程式碼,並透過洩漏的憑證使駭客能夠存取受害者的加密貨幣錢包和資金。攻擊採用分階段的方式,第一層軟體包不包含任何惡意程式碼,但會匯入實際嵌入惡意功能的第二層軟體包。如果偵測到第二層軟體包叢集或將其從npm中移除,則會迅速替換。

以下列出已識別的第一層軟體包:

- @solana-launchpad/sdk

- @meme-sdk/trade

- @validate-ethereum-address/core

- @solmasterv3/solana-metadata-sdk

- @pumpfun-ipfs/sdk

- @solana-ipfs/sdk

實現一些與加密貨幣相關的功能,每個軟體包都列出許多依賴項,其中大部分是下載量達數百萬甚至數十億的熱門npm軟體包,例如 axios、bn.js等。然而,其中一小部分依賴項是來自第二層的惡意軟體包。駭客採用各種技術來幫助這些惡意軟體包逃避偵測。包括創建已列出的熱門軟體包中已有函數的惡意版本。另一種技術是使用網域搶注,即模仿合法資料庫的名稱和描述。攻擊活動中發佈到npm的第一個軟體包版本可以追溯到2025年9月, @hash-validator/v2被上傳到註冊表。將加密貨幣竊取程式拆分為兩部分,一部分是看似無害的誘餌,另一部分會下載真正的惡意軟體,可能有助於其逃避檢測,並掩蓋攻擊的真實規模,JFrog記錄活動指出駭客利用傳遞依賴關係在開發者係統上執行惡意程式碼並竊取有價值的資料。攻擊活動經歷多次演變,在2026年2月透過推送一個具有相同功能的惡意軟體包scraper-npm攻擊Python套件索引 (PyPI)。駭客還被發現透過SSH建立持久遠端存取,並使用Rust編譯的有效載荷從受感染的系統中竊取包含原始碼和其他智慧財產權。

該惡意軟體的早期版本是JavaScript混淆竊取程式,會遞歸掃描當前工作目錄中的.env或.json檔案,並將這些檔案暫存到Vercel URL(ipfs-url-validator.vercel.app),以便將其竊取。 Famous Chollima 在其攻擊活動中曾多次濫用Vercel平台。雖然後續版本以Node.js 單可執行應用程式 (SEA)的形式嵌入PromptMink,但也存在一個顯著的缺點:有效載荷的大小從區區5.1KB增長到約85MB。這導致駭客轉而使用NAPI-RS來創建預編譯的Rust Node.js外掛程式。惡意軟體從簡單的資訊竊取程式演變為針對Windows、Linux和 macOS專用多平台資料收集器,能夠植入SSH後門並收集整個項目,這表明北韓駭客持續將目標對準開源生態系統,以攻擊Web3領域的開發者。Famous Chollima利用AI產生的程式碼和分層打包策略來逃避檢測,並且比人類開發者更能有效地欺騙自動化編碼助理。

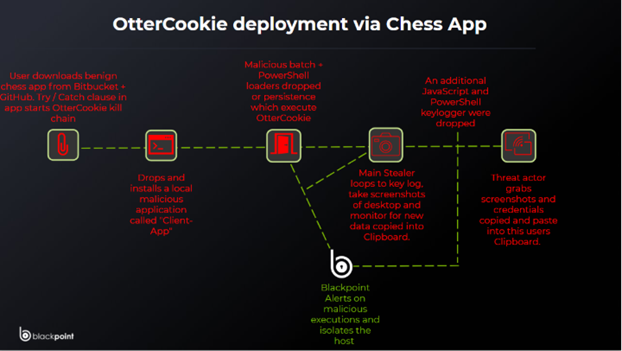

出現傳染性交易者

此次發現express-session-js惡意npm套件的發現不謀而合。該套件被認為與傳染性訪談攻擊活動有關,充當投放器的管道,從JSON Keeper獲取第二階段混淆的有效載荷。SafeDep:在第二階段有效載荷進行靜態反混淆後發現一個完整的遠端存取木馬 (RAT)和資訊竊取程式,透過Socket.IO連接到216[.]126[.]237[.]71,其功能包括竊取瀏覽器憑證、提取加密錢包、螢幕記錄、監視器/貼板、控制/貼板、擷取程式記錄、擷取加密錢包、螢幕記錄、監視器/貼板、擷取程式碼、擷取資料、擷取加密錢包、螢幕記錄、檔案,攻擊中使用的合法軟體包,例如用於命令與控制 (C2) 通訊的socket.io-client、用於螢幕截圖screenshot-desktop、用於圖像壓縮sharp以及用於剪貼簿存取的clipboardy,與已知的竊取惡意軟體OtterCookie的使用方式重疊,被認為是此軟體OtterCookie的使用方式重疊。攻擊的新特點是增加用於滑鼠和鍵盤控制@nut-tree-fork/nut-js軟體包,駭客正試圖升級遠端存取木馬 (RAT)功能,以便對受感染主機進行互動式控制。(如圖1所示)

圖1:OtterCookie攻擊部署鏈

OtterCookie透過託管在Bitbucket上的一個被植入木馬的開源 3D國際象棋專案以及gemini-ai-checker、express-flowlimit和chai-extensions-extras的惡意npm套件進行傳播。

第三種方法採用類似俄羅斯娃娃的攻擊方式,作為名為「Contagious Trader」的攻擊活動的一部分。該攻擊首先下載看似無害的包裝包(例如bjs-biginteger),然後該包裝包會下載一個惡意依賴項(例如bjs-lint-builder),最終安裝竊取程式。(如圖2所示)

圖2:Contagious Interview、Contagious Trader 和 graphalgo 之間的重疊之處

BlueVoyant 研究員 Curt Buchanan: Shifty Corsair近期策劃的攻擊活動,北韓支持駭客正在不斷升級,從靜態的Obfuscator.io編碼迅速發展到動態輪換的自定義混淆,並濫用Vercel託管的C2基礎設施。

Graphalgo利用假公司投放遠端存取木馬

駭客組織同時與另一項名為graphalgo的持續攻擊活動有關,利用虛假公司引誘開發者,並利用虛假的求職面試和程式設計測試,投放惡意npm套件。攻擊運作為駭客在求職平台和社交網路上運用社交工程手段,誘騙潛在目標下載GitHub託管項目,反過來又依賴發佈在npm或PyPI上的惡意軟體包,其主要目的是在目標機器上部署遠端存取木馬。為實施攻擊,駭客建立一個虛假公司網路,並在 GitHub、LinkedIn和X等平台上創建極具說服力的個人資料,以使其看起來合法,從而增強欺騙效果。以Blocmerce為例,駭客甚至在 2025年8月於美國佛羅裡達州註冊一家同名有限責任公司。以下是一些用於前端網路釣魚攻擊的公司:

- Veltrix Capital

- Blockmerce

- Bridgers Finance

這些組織與多個自2025年6月以來一直在GitHub上活躍的區塊鏈公司相關的GitHub組織有關聯,其目的是為虛假招聘資訊提供可信度,並託管虛假面試任務。近期攻擊活動版本也被發現採用不同的技術來託管惡意依賴項。這些依賴項並非發佈到npm或PyPI,而是作為發布版本託管在GitHub資料庫中,為了盡可能降低被偵測風險。惡意依賴項的參考隱藏在傳遞依賴項清單的深處,package-lock.json檔案中的resolved欄位指示套件管理器從哪裡取得特定的套件依賴項,雖然所有其他依賴項都從官方npm註冊表中獲取,但惡意依賴項直接從精心構造的GitHub資料庫中的發布版本獲取。

npm套件清單如下:

- graph-dynamic

- graphbase-js

- graphlib-js

攻擊最終會部署一個遠端存取木馬,該木馬可以收集系統資訊、列舉檔案和目錄、列出正在運行的行程、建立資料夾、重新命名檔案、刪除檔案以及上傳/下載檔案。北韓UNC1069支持的威脅集群也與axios的入侵有關,凸顯開源程式碼庫持續面臨來自北韓平壤的威脅。駭客發布一個csec-crypto-utils的npm包,其中包含一個更新的有效載荷,該載荷用一個資料竊取器替換遠程存取木馬投放器,該資料竊取器會將AWS密鑰、GitHub指令和.npmrc配置檔剝離到外部伺服器(sec.Ssecender),Hunt.io在其詳細描述此次攻擊與 Lazarus Group的一個名為BlueNoroff的子集群聯繫起來,理由是基礎設施重疊以及該RAT與NukeSped的相似性。

ReversingLabs:駭客使用的先進技術和策略,以及驚人的攻擊準備水平(例如在佛羅裡達州設立有限責任公司),再加上強大的適應能力,使得北韓成為專注於加密貨幣的組織或個人開發者面臨的主要威脅。

本文參考自:https://thehackernews.com/2026/04/new-wave-of-dprk-attacks-uses-ai.html